本文来源: admin

4

|

日前,安全研究人员Patrick Saif在X平台发布推文,披露金山毒霸与360安全卫士两款主流杀毒软件的内核驱动存在高危漏洞。 金山毒霸的kdhacker64_ev.sys驱动在处理用户输入后,分配的缓冲区大小仅为所需的一半,导致1160字节数据写入584字节空间,直接引发512字节的内核池溢出。该驱动拥有有效的EV签名,攻击者可利用此漏洞完全控制系统。 360安全卫士的DsArk64.sys驱动允许通过IOCTL接口传入4字节进程ID,并在Ring 0层级调用ZwTerminateProcess强制终止任意进程,甚至能绕过PPL(受保护进程)机制。 更严重的是,其内核读写功能使用AES-128-CBC算法,让解密密钥硬编码在二进制文件的.data段中,且所有版本使用同一密钥,且该驱动通过了WHQL签名认证。 目前两个漏洞已提交至LOLDrivers数据库,均未获CVE编号且不在HVCI屏蔽名单中。攻击者利用这些漏洞可从普通用户提权至SYSTEM,绕过KASLR并窃取内核凭据,甚至修改内核回调表隐藏恶意行为。鉴于涉事驱动具备EV或WHQL签名,攻击者无需在目标机器安装软件即可加载恶意载荷。 |

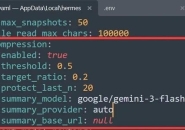

以Windows系统为例,Hermes的配置文件路径一般位于:C:Users你的用户名AppDataLoc...

去年DeepSeek突然爆火,直接冲到了美区App Store下载榜第一,把ChatGPT都压了下去。那...

安卓手机现在的处境很尴尬:Root吧,解锁Bootloader会失去保修,银行App会闪退,还要...

日前,安全研究人员Patrick Saif在X平台发布推文,披露金山毒霸与360安全卫士两款主流...

马斯克打造“西方微信”的梦想终于落地!X平台旗下全新社交应用XChat官宣4月17日上线A...

两个框架之争,其实是个伪命题最近在一个技术群里看到一场讨论,吵得不可开交。一边是...

研究发现人工智能已经取代了20%工作岗位的工作Epoch AI和Ipsos的一项新调查显示,五分...

华为Mate之父李小龙分享了他的最新使用体验。他透露自己已经深度使用华为Pura X Max长...