本文来源: admin

8

|

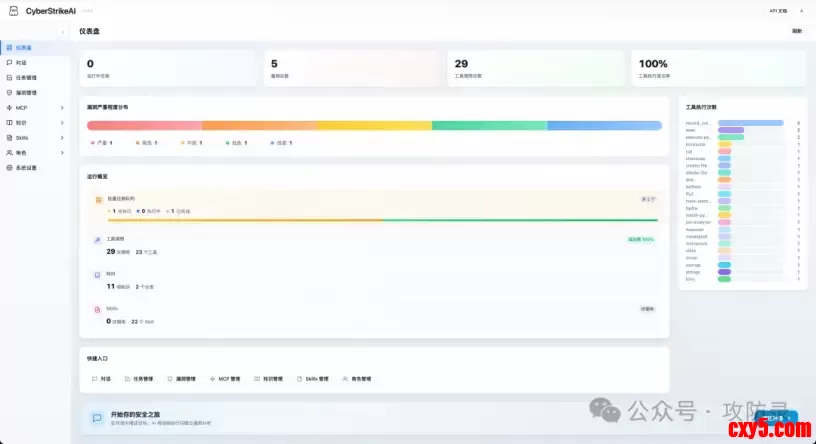

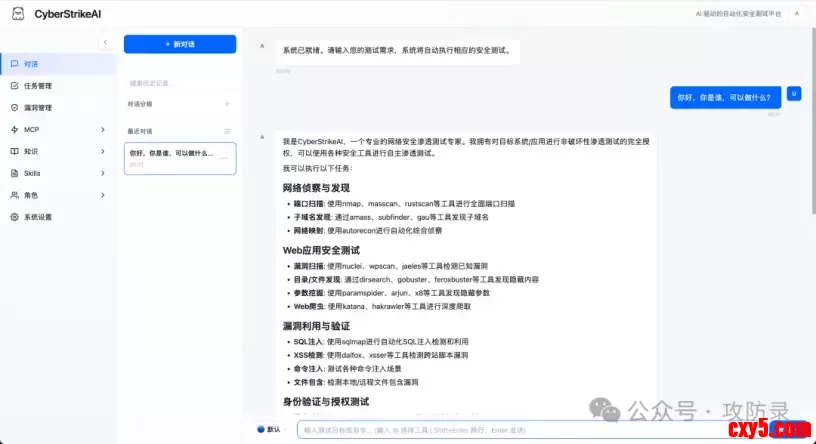

CyberStrikeAI 是一个用 Go 写的 AI 原生安全测试平台。你用自然语言告诉它要测什么,它自动帮你调用 100+ 个安全工具,跑漏洞扫描、子域名枚举、攻击链分析——整个过程全部自动化,结果可溯源、可回放。 截至 2026 年 3 月,项目在 GitHub 上已有约 2.7k Stars。 项目地址:https://github.com/Ed1s0nZ/CyberStrikeAI  系统仪表盘总览 2.它能干什么? 过去做渗透测试,工具链是手动拼起来的:先跑nmap,找到端口再开nuclei,发现SQL注入迹象再切sqlmap……每换一个工具都要重新输入目标、参数、整理输出。效率很低,而且测试覆盖面完全依赖经验。 CyberStrikeAI做的是把这条链接起来,让AI来决策每一步用哪个工具、怎么用。你只需要说一句: 「帮我对example.com做一次Web渗透测试」 系统会自动编排工具链,流式输出每一步的进度,最后汇总成一份带攻击链图的测试报告。 3.核心功能 3.1 AI智能编排引擎 不是简单的工具调用,而是AI在真正「理解」每一步输出之后,决定下一步干什么。比如nmap扫出开了8080端口,AI会判断这可能是Web应用,然后自动调起gobuster做目录爆破,同时用httpx探指纹。 支持OpenAI、Claude、DeepSeek等兼容OpenAI协议的模型,换模型只需改配置文件一行。 3.2 100+内置工具,覆盖完整杀伤链 工具覆盖面从信息收集到后渗透,基本够用: 信息收集:nmap、masscan、rustscan、subfinder、amass Web扫描:sqlmap、nuclei、nikto、ffuf、dirsearch 漏洞挖掘:dalfox(XSS)、wpscan、wafw00f 云/容器安全:trivy、prowler、kube-bench、checkov 后渗透:metasploit、mimikatz、impacket、bloodhound CTF工具:stegsolve、cyberchef、hashcat 工具配置用YAML定义,参数、描述、调用方式全写在一个文件里,新增工具也很方便。 3.3角色系统:让AI像专家一样思考 系统预置了12+种安全测试角色,每个角色对应一套提示词和可用工具范围: [td]

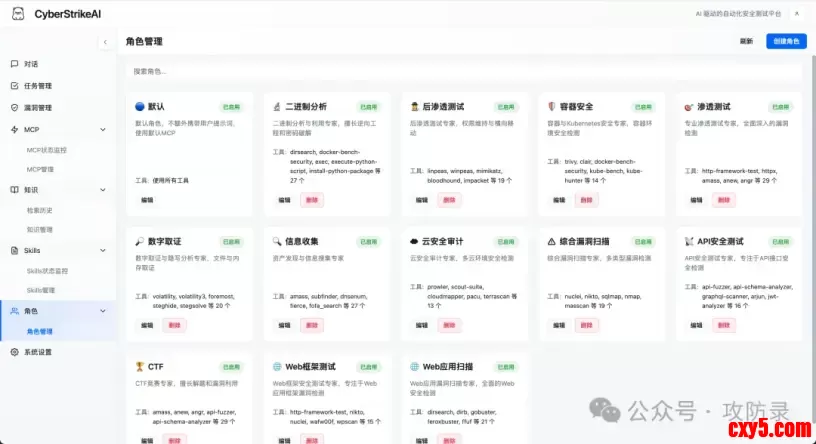

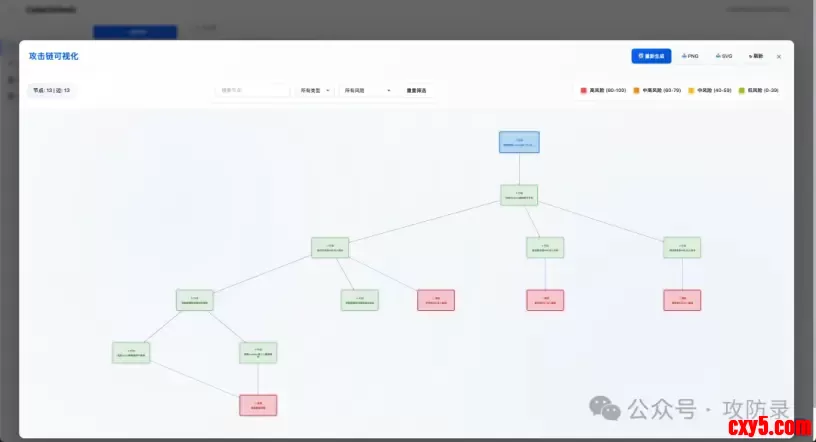

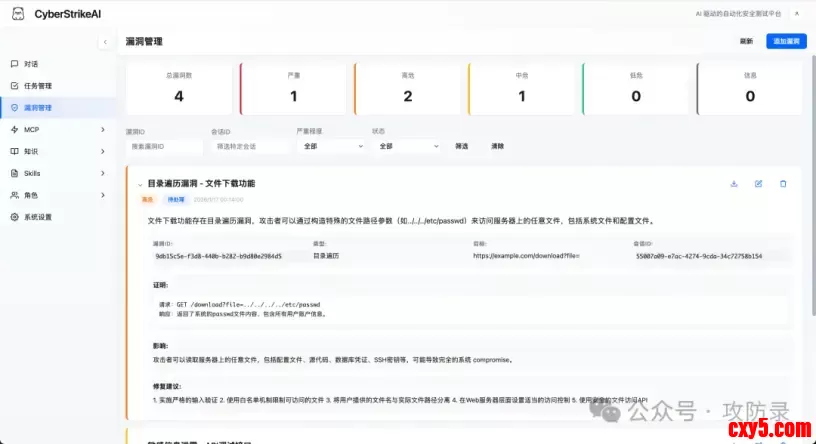

切换角色,AI 的行为模式和工具调用习惯随之改变。也可以自己写 YAML 定义新角色。  角色管理界面 3.4 攻击链图谱 每次测试结束后,AI 会解析对话记录,提取测试目标、工具调用、漏洞发现之间的关系,生成一张交互式攻击链图。 点击节点可以看到该步骤的原始输入和输出,方便复盘和验证。  攻击链图 3.5 漏洞管理 测试过程中发现的漏洞可以录入漏洞管理模块,支持:

漏洞管理界面 3.6 MCP 协议 + 移动端支持 CyberStrikeAI 原生实现了 MCP(Model Context Protocol)协议,支持 HTTP/stdio/SSE 多种传输方式,可以作为 MCP Server 被其他 AI 客户端调用,也可以接入外部 MCP Server 来扩展工具能力。 还支持对接钉钉和飞书机器人——在手机上发一条消息,就能远程触发安全扫描任务。 4. 快速上手 环境要求

一键部署 git clone https://github.com/Ed1s0nZ/CyberStrikeAI.gitcd CyberStrikeAI chmod +x run.sh && ./run.sh run.sh 会自动完成环境检查、依赖安装、项目编译和服务启动。 配置大模型 启动后访问 http://localhost:8080,进入 Settings 填入 API Key: openai:api_key: "sk-your-key" base_url: "https://api.openai.com/v1" # 或 DeepSeek、其他兼容接口 model: "gpt-4o" 控制台会自动生成一个登录密码,也可以在 config.yaml 里提前设置。  Web控制台界面 5.典型使用场景 场景1:快速摸底一个Web应用 接到一个新的测试项目,先让CyberStrikeAI跑一轮综合扫描,自动枚举子域名、探测开放服务、做目录爆破和漏洞扫描。几分钟内得到一张攻击面地图,再人工聚焦高价值目标。 场景2:批量任务管理 一次要测10个目标?创建批量任务队列,每个目标作为一条任务,按顺序自动执行,状态实时更新(Pending/Running/Completed/Failed)。 场景3:CTF解题加速 切换到CTF角色,AI会自动调用binwalk、steghide、stegsolve、hash-identifier等CTF专用工具,并结合知识库里的解题思路给出提示。 场景4:云环境安全审计 切换到Cloud Security Audit角色,自动调prowler、scout-suite、checkov对AWS/GCP/Azure环境做合规检查,输出CIS基线对比报告。 |

该工具专为运维和安全检查和学习研究设计,类似于软件商城,可以实现工具下载、更新,...

@outsource_在4月5日发布了越狱版Gemma-4-31B 越狱无限制非常适合网安创业团队、公司...

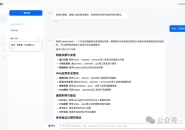

项目地址:https://github.com/yaklang/hack-skills 仓库 Banner hack-skills 不是教...

CyberStrikeAI 是一个用 Go 写的 AI 原生安全测试平台。你用自然语言告诉它要测什么,...

一位韩国知名黑客近日宣布,他已成功攻克PS5和PS4的系统内核,发现了一个索尼官方至今...

据EclecticIQ威胁分析师披露,俄罗斯军事网络间谍组织Sandworm正在针对乌克兰的Window...

在 “PowerOFF 行动” 最新阶段的国际执法行动中,已通过电子邮件和信件对超过 7.5 万...

一款名为ZionSiphon的新型恶意软件专为运营技术环境打造,将目标锁定在水处理和海水淡...