本文来源: admin

6

|

模型上下文协议(MCP)对智能代理人工智能(agentic AI)用户来说是一大便利,采用智能代理人工智能的企业在内部广泛且信任地使用它。 该协议由Anthropic于2024年11月推出,为智能代理与数据之间提供了标准连接。企业在内部使用它,以避免自行开发连接程序的麻烦,作为本地标准输入输出(STDIO)MCP服务器,它得到了广泛应用。 MCP服务器有多个供应商,几乎都沿用了Anthropic的代码。据OX Security报告,问题在于Anthropic嵌入大多数本地STDIO MCP代码中的架构缺陷。 简而言之,OX Security表示,该缺陷可能导致攻击者完全接管用户计算机系统。OX报告称:“攻击机制很简单,MCP的STDIO接口旨在启动本地服务器进程,但无论该进程是否成功启动,命令都会执行。” “传入恶意命令,收到错误提示——但命令仍会运行。没有清理警告,开发工具链中也没有警示标志,什么都没有。” OX广泛测试了这个“缺陷”是否可被利用,结果多次成功利用,并向从Anthropic开始的各级MCP供应商广泛披露了其发现。起初,几乎没有回应。最终,常见的回应是不作为,并表示这种行为是“设计使然”。 但OX发现并证明,这种“设计使然”的行为很容易被利用,这可能使数百万下游用户面临敏感数据、API密钥和企业内部数据被盗取,聊天记录被泄露等风险。如果MCP启动失败的进程包含恶意软件,该恶意软件可能会悄然安装,潜在导致系统完全被接管。 最终,Anthropic唯一明显的行动是悄然更新其安全指南,建议“谨慎”使用MCP适配器,“让缺陷依旧存在,却将责任转嫁给开发者”。 这是一种很有意思的立场。这意味着开发者要为自己开发的内容负责,这很合理。这也可能暗示,任何因此被入侵的公司,责任不在Anthropic,而是MCP安装配置错误导致的——这种情况确实会发生。公平地说,GitHub自身的安装在OX测试中是个例外,证明安装时进行安全防护是可行的。 但OX大量成功入侵的测试表明,安装MCP服务器的开发者未能成功进行安全安装。鉴于人工智能在安全的诸多方面实现自动化,降低了开发者的安全能力门槛,这并不奇怪。 OX认为,Anthropic应该承担责任,自行修复这个“架构缺陷”。否则,将使行业面临“史上最大规模的供应链攻击”,从Anthropic开始,扩散到成千上万的本地MCP用户,再从这些被入侵的系统扩散到不知多少其他服务器。 在研究过程中,OX采用了协调披露流程,促使超30项披露被接受,超10个高危和严重漏洞得到修复。但OX称,根本的设计缺陷仍然存在,使数百万用户和数千个系统面临未经授权访问的风险。“当前模型上下文协议的实施将全部安全负担加诸下游开发者身上,这是一种结构性失误,必然导致大规模的漏洞。” OX的研究报告详细说明了Anthropic可如何解决这一问题,包括废除未经清理的STDIO连接、引入协议级命令沙盒、设置“危险模式”明确选择开启机制,以及制定市场验证标准,包括标准化的安全清单。 与此同时,任何将STDIO MCP作为智能代理人工智能开发一部分的公司,都应“谨慎”行事。 |

美国总统特朗普表示,他预计与伊朗的协议将很快宣布,并称该协议将为美国带来「免费石...

据央视新闻报道,当地时间 16 日美国总统特朗普表示,美国已获得一份「极具分量」的声...

美国总统特朗普表示,「我们现在与伊朗的关系非常好。」离与伊朗达成协议非常近。 如...

据美国司法部消息,美国德克萨斯州男子Robert Dunlap因策划加密货币诈骗、骗取近1000...

模型上下文协议(MCP)对智能代理人工智能(agentic AI)用户来说是一大便利,采用智...

5G浪潮下的机遇:世界万物互联5G,一个当下再也熟悉不过的新型技术名词。它以大宽带(...

在通过对多个同类样本进行分析后发现,这批恶意程序为后门病毒,其中的两大版本均是通...

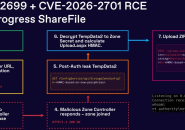

企业级安全文件传输解决方案Progress ShareFile存在两处漏洞,攻击者可将其组合利用,...