本文来源: admin

6

|

Huntress的研究人员在看似普通广告软件中,发现了一个复杂的潜在威胁。研究显示,只需10美元就能买到的一个未注册域名,竟可让恶意行为者悄然控制全球超过2.5万个受感染终端。 此次调查的核心软件由Dragon Boss Solutions签名,该公司自称是一家位于阿联酋的搜索盈利化研究公司。 长期以来,这款软件被归类为具有浏览器劫持能力的潜在不受欢迎程序(PUP)。但Huntress研究人员分析发现,它已悄然演变成一种更为危险的程序。 从2025年3月开始,Huntress分析师观察到,该软件会部署基于PowerShell的有效载荷,以提升的权限运行,禁用网络安全产品,封锁其更新服务器,并阻止重新安装。 这款恶意软件通过五项计划任务和WMI事件订阅实现持久化,即便系统重启也能留存。它还会为未来用于部署有效载荷(可能包括加密货币挖矿程序、勒索软件或信息窃取程序)的目录添加Windows Defender排除项。 最令人担忧的发现来自该软件的更新配置。用于交付有效载荷更新的主域名(chromsterabrowser[.]com)未注册。由于受感染机器上的杀毒保护已被禁用,任何人购买该域名,都能向每个受影响主机发送任意代码,无需进行额外的漏洞利用。 Huntress赶在其他人之前注册了该域名,并将其指向一个陷阱域名,然后监测结果。大约有2.5万个独特IP地址(代表生产环境中正在寻求更新指令的真实终端)试图连接该域名。 感染范围覆盖124个国家,其中美国受感染主机超过1.2万台,其次是法国、加拿大、英国和德国,各有约2000台。 高价值目标的受感染规模尤其令人担忧。在观察到的受感染主机中,有324台属于敏感网络,包括221所高校、41个运营技术(OT)网络、35个政府机构和3家医疗保健组织。 被识别出的OT网络涉及电力公用事业公司、运输供应商、电力合作社及关键基础设施。受影响网络中还包括多家财富500强公司。 Huntress敦促各组织搜寻入侵指标(IoCs),以检测此次攻击活动可能带来的潜在影响。 |

美国总统特朗普表示,他预计与伊朗的协议将很快宣布,并称该协议将为美国带来「免费石...

据央视新闻报道,当地时间 16 日美国总统特朗普表示,美国已获得一份「极具分量」的声...

美国总统特朗普表示,「我们现在与伊朗的关系非常好。」离与伊朗达成协议非常近。 如...

据美国司法部消息,美国德克萨斯州男子Robert Dunlap因策划加密货币诈骗、骗取近1000...

模型上下文协议(MCP)对智能代理人工智能(agentic AI)用户来说是一大便利,采用智...

5G浪潮下的机遇:世界万物互联5G,一个当下再也熟悉不过的新型技术名词。它以大宽带(...

在通过对多个同类样本进行分析后发现,这批恶意程序为后门病毒,其中的两大版本均是通...

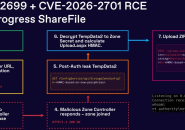

企业级安全文件传输解决方案Progress ShareFile存在两处漏洞,攻击者可将其组合利用,...