本文来源: admin

12

|

据外媒BleepingComputer报道,近期有研究者Chaotic Eclipse于GitHub公布了微软Windows中一项名为BlueHammer的本地提权零日漏洞,该研究者同时透露,自己早前已私下将漏洞曝光给了微软,然而微软安全响应中心(MSRC)的响应流程“令其过于反感”,因此该研究者最终决定亲自公开披露漏洞细节。 从技术角度来看,BlueHammer主要利用了TOCTOU(检查时与使用时不一致)竞态条件与路径混淆问题组合方案进行攻击,黑客得手后可访问系统中的SAM(Security Account Manager)数据库,从而获取本地账户的密码哈希,并进一步获得系统SYSTEM权限。 不过,研究者同时提到,该漏洞利用难度较高,需要黑客已具备本地访问权限,同时相应漏洞在Windows Server等环境中可能无法稳定运行。 对此,微软回应称“公司始终致力于调查已报告的安全问题,并将尽快发布更新以保护用户”。同时,微软也重申其“协调漏洞披露”(Coordinated Vulnerability Disclosure)机制,以确保旗下产品漏洞在公开前就能得到充分修复,从而保护用户安全。 |

OpenClaw在2026年初突破了333,000颗GitHub星标,成为近年来增长最快的开源项目之一。...

据外媒BleepingComputer报道,近期有研究者Chaotic Eclipse于GitHub公布了微软Windows...

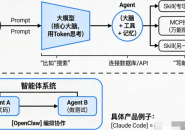

一句话核心关系大模型是“大脑”,Token是它的“思考单位”,Prompt是“指令”。Agent...

去中心化金融(Decentralized Finance,简称DeFi)是近年来金融科技领域最具颠覆性的...

如果你用过早期的博客、静态网页,那你其实接触过Web1;如果你每天刷微信、发抖音、用...

SSHM(SSH Manager)是一个现代化的命令行工具,内置一个美观的TUI界面,让用户可以像...

一、自托管AI的痛,终于有人治了 谁懂啊!想搭个私人AI助手,本以为是“一键搞定”,...

全球最安全系统,被AI攻破了!Claude 4小时攻破了全球最安全OS内核,从零写出国家级攻...