马上注册,让你轻松玩转程序园

您需要 登录 才可以下载或查看,没有账号?立即注册

x

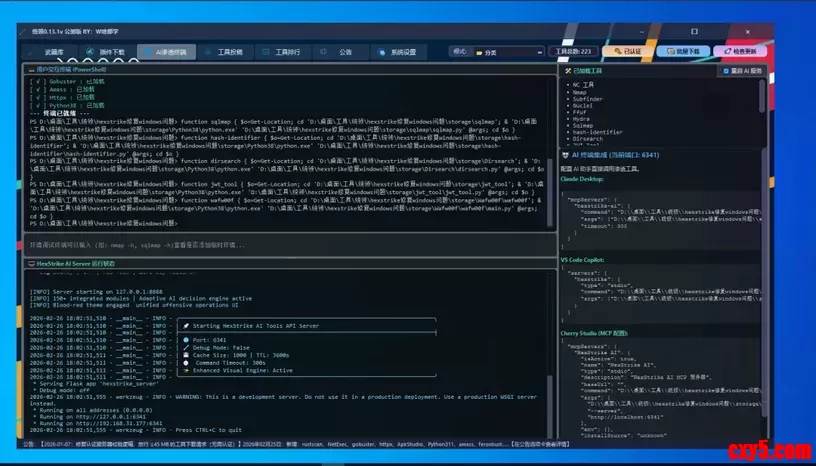

该工具专为运维和安全检查和学习研究设计,类似于软件商城,可以实现工具下载、更新,并提供自动化安装脚本。内置了HexStrike-Ai可以通过AI调用里面工具实现自动化扫描。不用担心工具无法正常运行配置,提升效率。 集成了类型工具如下: 🛡️ 运维&防守工具:应急响应、内存马查杀、日志分析、流量抓包、代码审计、反编译/逆向 🔎 信息收集工具:子域名探测、端口扫描、指纹识别、目录扫描、资源发现、信息泄露 💥 漏洞利用工具:中间件/CMS/框架漏洞、OA/应用漏洞、Webshell管理、漏洞扫描、数据库漏洞、XSS漏洞

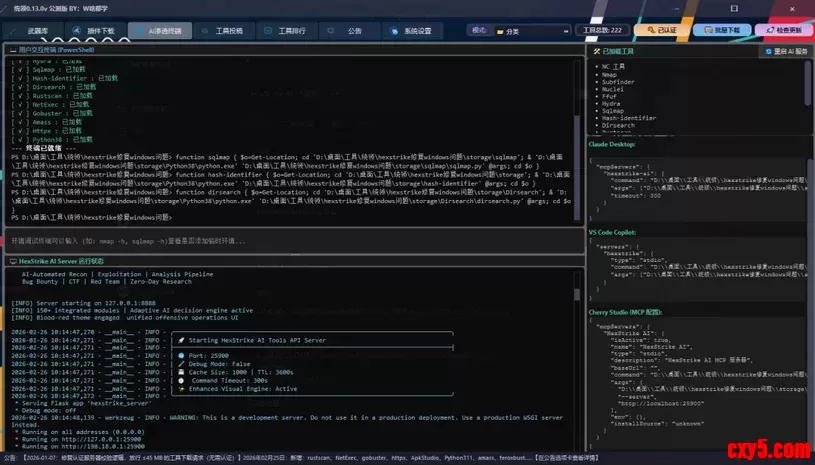

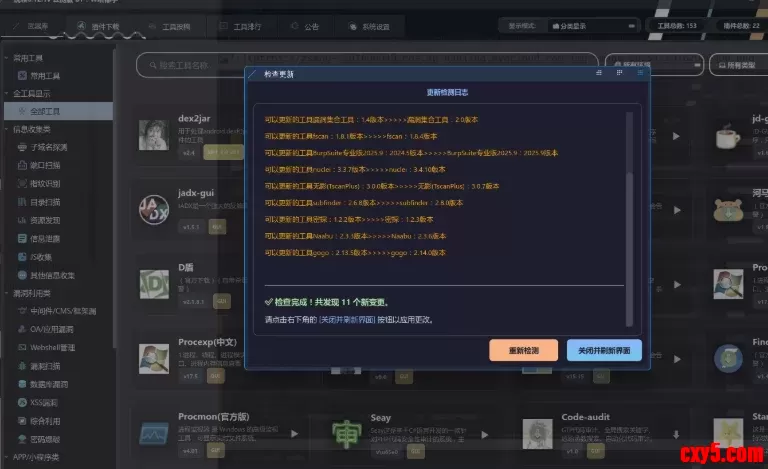

🆕 0.13.x更新新增该版本界面没有做太大的更新,但后台代码改动较大,优化了部分底层逻辑。HexStrike-AI 本身不支持 Windows 系统,依赖 Linux 环境运行,通过修改HexStrike-Ai代码最终实现了windows版本。 - 1. HexStrike AI 已经深度集成,渗透自动化

- 2. 自动识别拖拽添加自定义工具

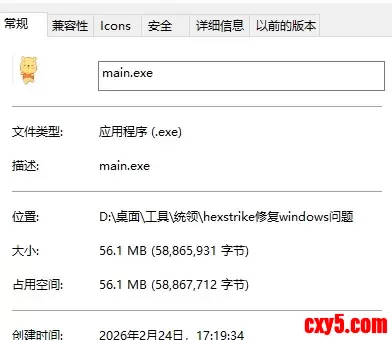

🗂 程序大小

🖥️ 集成 AI 渗透助手

🖥️ 集成 AI 渗透助手目前 AI 已集成常用安全工具,后面你们可以通过点击更新获取最新版AI工具集成配置文件,已支持自动化调用浏览器进行访问与探测 注意:如果不是下载打包版,程序会检测 Python 3.11 环境,如未安装会提示下载,按照提示点击下载即可

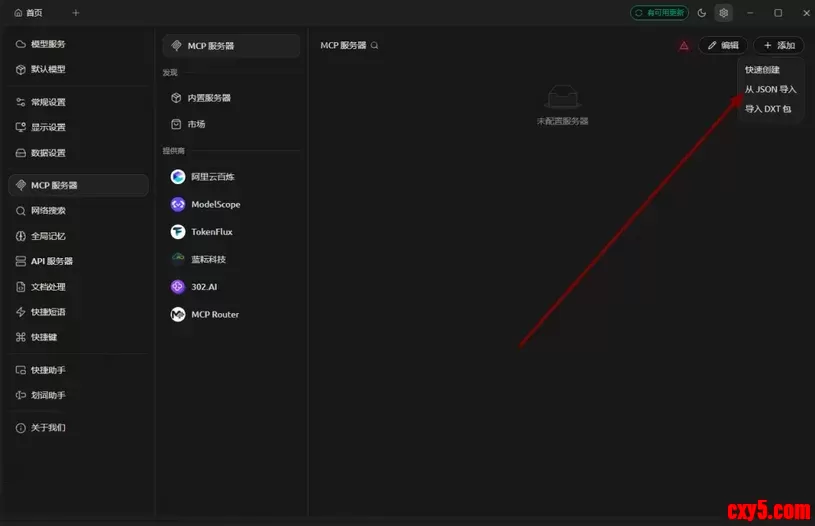

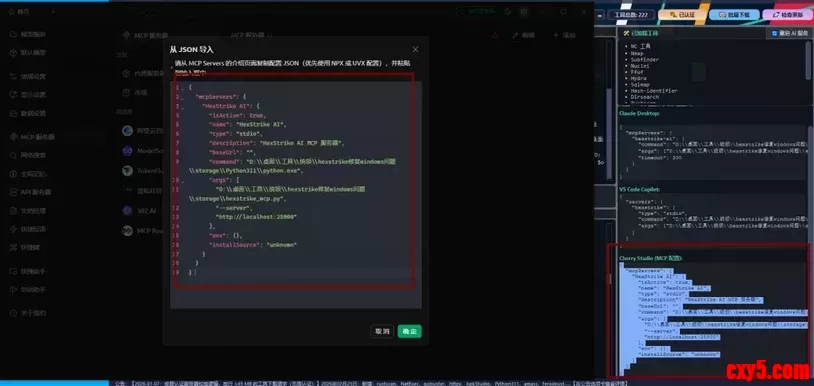

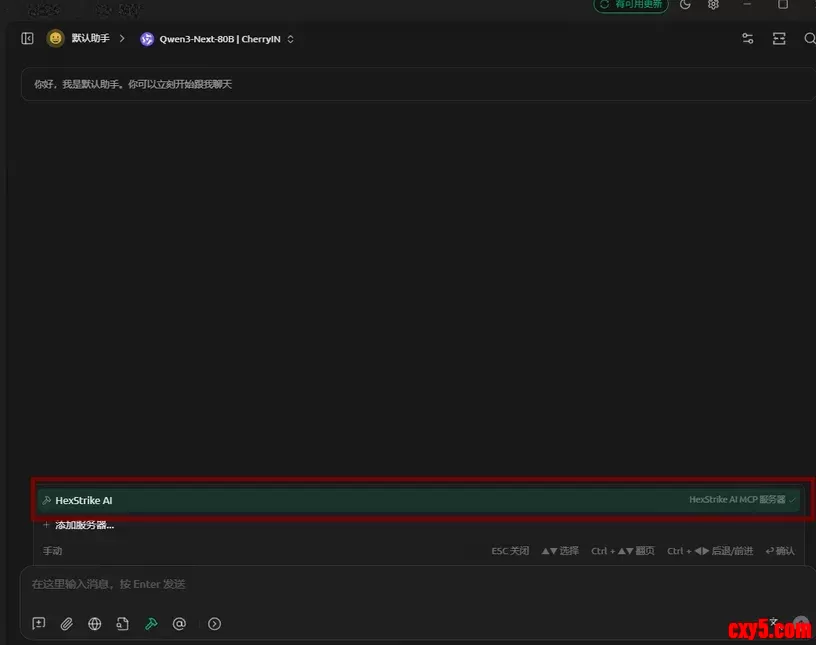

HexStrike-Ai的服务端已经启动,我这边演示使用Cherry Studio 添加MCP服务

复制添加进去

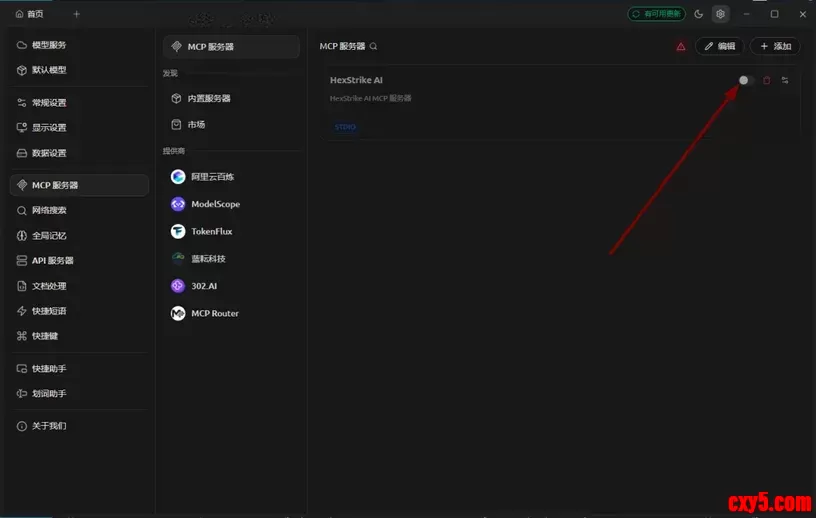

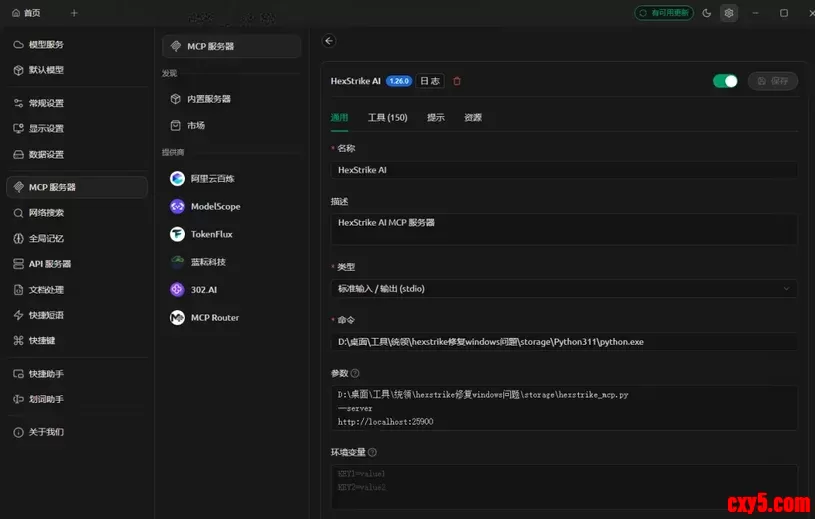

然后点击启动

启动成功

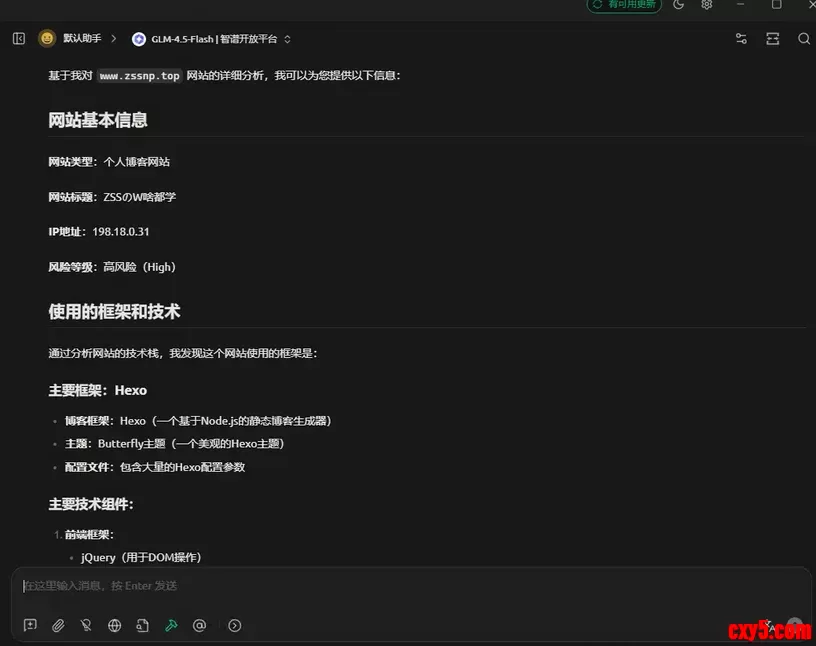

开始渗透测试 选择MCP服务

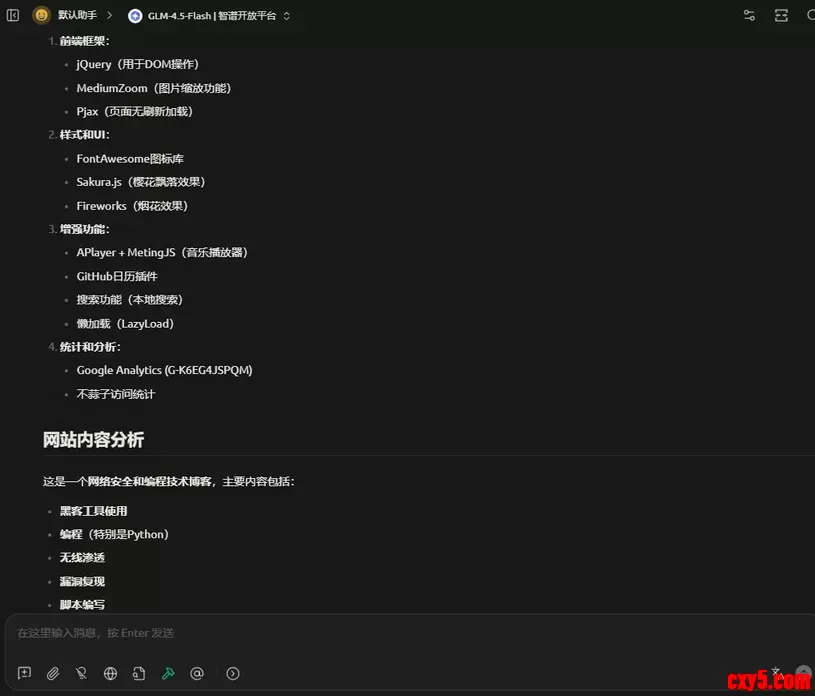

我给AI发一段:使用HexStrike AI帮我探测www.zssnp.top是什么网站。网站用的是什么框架 看一下结果,探测网站已经使用了 - • HexStrike AI : analyze_target_intelligence

- • HexStrike AI : detect_technologies_ai

- • HexStrike AI : httpx_probe

- • HexStrike AI : browser_agent_inspect

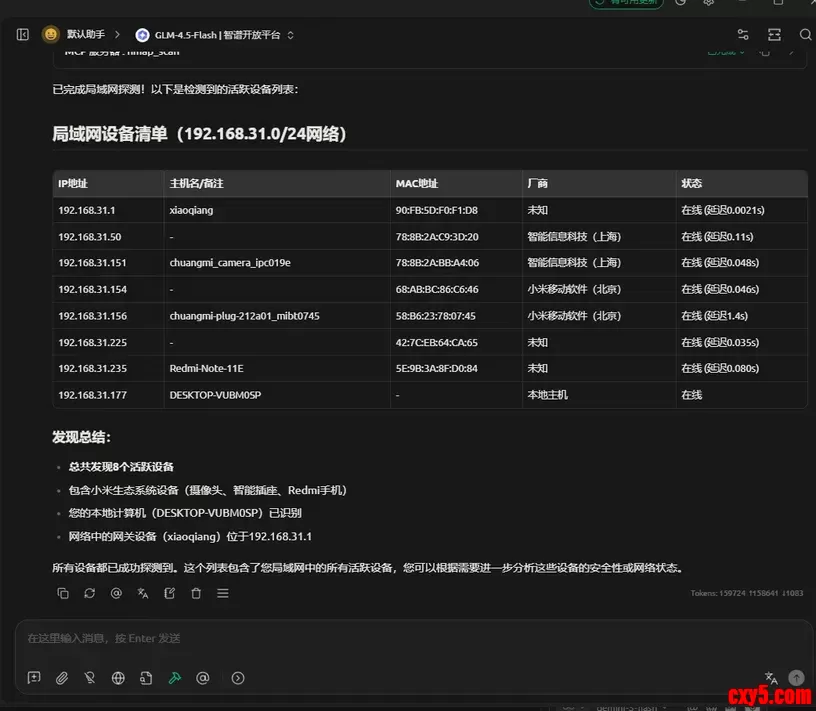

局域网探测

📦目前已集成 220+ 安全工具

📦目前已集成 220+ 安全工具

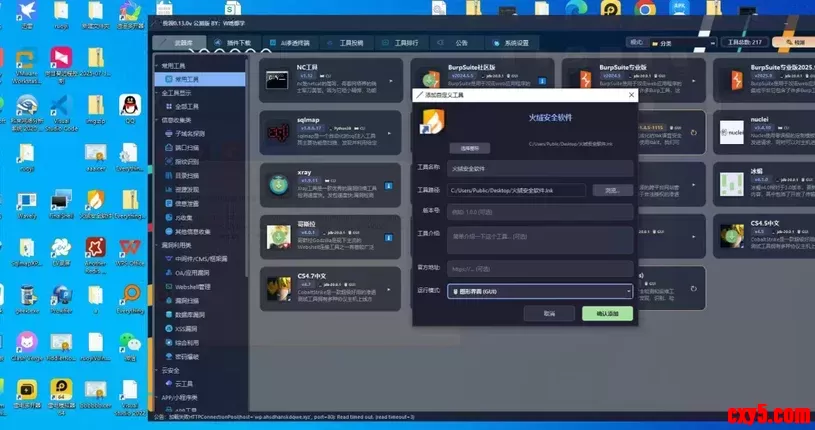

🚀 支持拖拽,极简工具箱管理

🚀 支持拖拽,极简工具箱管理不再需要修改配置文件 - • 自定义工具:支持拖拽文件直接添加新工具

- • 灵活配置:一键修改工具参数、图标和运行环境

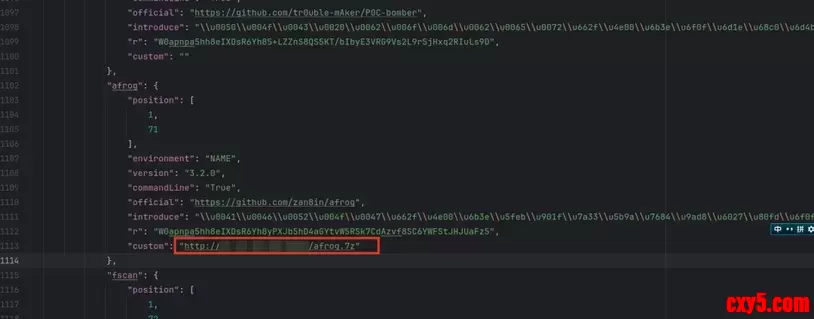

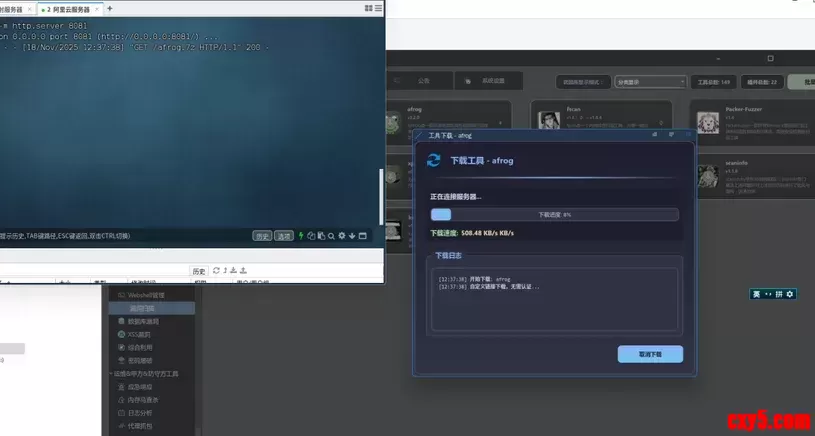

☁️ 工具自定义服务器(可自由扩展)如果你有自己的服务器,可以将工具包自行上传,让平台从你的私有服务器下载,实现私有化部署。 配置文件路径: storage/toollist.json

其中有一个 custom 字段,只需把你的工具包 URL 填进去即可

📌 注意:服务器中的文件夹名称必须与工具名一致,否则无法识别

📣 自定义工具格式(可自由扩展)

📣 自定义工具格式(可自由扩展)配置文件说明: - • storage/pluginlist.json:存储选项卡设置、插件信息、图标配置等

- • storage/toollist.json:存储所有工具的名称、版本等详细信息

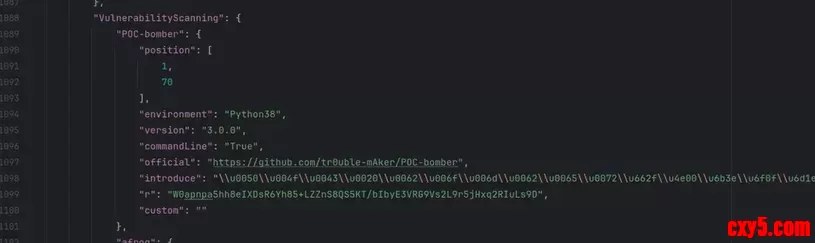

例如:toollist.json文件

注意:中文要Unicode编码不然会报错 "VulnerabilityScanning":{// 工具分类

"POC-bomber":{

"position":[1,70],// 可选,兼容老版本的位置信息

"environment":"Python38",// 运行环境要求

"version":"3.0.0",// 工具版本

"commandLine":"True",// 是否显示命令行界面

"official":"https://github.com/tr0uble-mAker/POC-bomber",// 官方地址

"introduce":"漏洞检测工具",// 工具介绍

"r":"",

"custom":""// 自定义下载地址

}

}

AI终端实现原理hexstrike_server的源码:https://github.com/CuriousLearnerDev/Online_tools/blob/master/hexstrike_server.py 独立 Python 环境隔离在storage文件夹有一个tools_config.json文件主要负责一次性加载工具箱里面的工具,程序会根据这个文件去加载 我们的工具采用了 完全隔离的 Python 3.11 运行环境: storage/

├── Python311/ # 独立的 Python 3.11 环境

│ ├── python.exe # 专用解释器

│ └── Lib/ # 独立的依赖库

├── hexstrike_server.py # HexStrike AI Server

└── hexstrike_mcp.py # MCP 客户端

关键优势: - • ✅ 不污染系统 Python 环境

- • ✅ 避免版本冲突(工具用 Python 3.8,AI 用 Python 3.11)

- • ✅ 一键下载,自动配置

动态端口分配机制defget_free_port():

"""获取随机可用端口,避免 8888 端口被占用"""

with socket.socket(socket.AF_INET, socket.SOCK_STREAM) as s:

s.bind(('', 0))

return s.getsockname()[1]

PowerShell 终端集成通过 QProcess 启动独立的 PowerShell 进程,实现: # 启动用户交互终端

self.terminal_process.start("powershell.exe", [

"-NoLogo",

"-NoExit",

"-Command",

"$OutputEncoding = [Console]::InputEncoding = [Console]::OutputEncoding = [System.Text.Encoding]::UTF8"

])

# 启动 HexStrike Server(后台进程)

server_cmd = f"& '{python311_exe}' '{hexstrike_server.py}' --port {random_port}"

self.server_process.start("powershell.exe", ["-NoLogo", "-NoExit", "-Command", server_cmd])

工具路径自动注入通过 tools_config.json 配置文件,自动为 PowerShell 注入工具别名: {

"tools":{

"Sqlmap":{

"path":"storage/sqlmap",

"script":"sqlmap.py",

"type":"python",

"aliases":["sqlmap"]

},

"Nmap":{

"path":"storage/nmap",

"executable":"nmap.exe",

"type":"exe",

"aliases":["nmap"]

}

}

}

生成的 PowerShell 函数:functionsqlmap {

$o=Get-Location;

cd'D:\...\storage\sqlmap';

& 'python''sqlmap.py' @args;

cd$o

}

这样,用户在终端中直接输入 sqlmap -u "http://target.com" 就能调用工具,无需手动配置路径。 MCP 协议通信┌─────────────────┐ MCP Protocol ┌──────────────────┐

│ AI 客户端 │ ◄─────────────────────────► │ HexStrike Server │

│ (hexstrike_mcp)│ (JSON-RPC over HTTP) │ (hexstrike_server)│

└─────────────────┘ └──────────────────┘

│

│ 调用工具

▼

┌──────────────┐

│ 渗透工具集 │

│ (Nmap/Sqlmap) │

└──────────────┘

通信流程: - 1. AI 客户端发送自然语言指令

- 2. HexStrike Server 解析指令,生成工具调用命令

- 3. Server 执行命令并返回结果

- 4. AI 分析结果,提供下一步建议

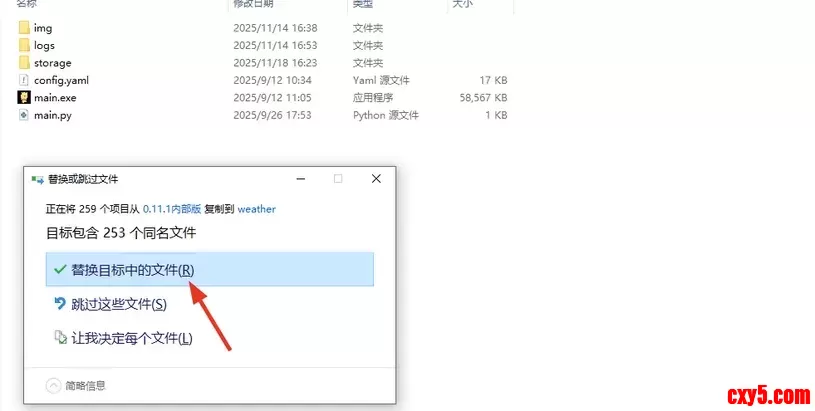

兼容老版本如果已经下载使用老版本,下载新版本解压覆盖即可

|